Soo oltre 27 milioni i siti web WordPress attivi . Sebbene sia fantastico far parte di una comunità così ampia e attiva, la popolarità di questo Content Management System (CMS) lo rende un obiettivo primario per gli attacchi Cross-Site Scripting (XSS).

Ad ogni modo, solo perché gli hacker si concentrano su WordPress non significa che i loro tentativi di violazione siano destinati ad avere successo. Utilizzando gli strumenti e le tecniche giuste, puoi proteggere il tuo sito contro gli attacchi XSS.

In questo post, vedremo cos’è XSS e perché WordPress è particolarmente vulnerabile a questo tipo di intrusioni. Quindi condivideremo quattro strategie da implementare per proteggere il tuo sito da questo tipo di attacchi.

Iniziamo!

Introduzione agli attacchi XSS

Un attacco XSS si verifica quando un hacker sfrutta una vulnerabilità sul tuo sito web e tenta di iniettare codice JavaScript non autorizzato. Lo script dannoso viene quindi eseguito lato client nel browser oppure viene archiviato ed eseguito sul server.

Gli attacchi XSS sono spesso progettati per raccogliere dati sui tuoi visitatori, come le loro password o le informazioni di pagamento di un e-commerce. Tuttavia, gli attacchi possono anche cambiare l’aspetto o le funzioni del tuo sito. Ad esempio, i criminali informatici potrebbero reindirizzare gli utenti a un sito web completamente diverso.

Questo tipo di reindirizzamento può comportare il crollo del traffico, poiché l’hacker ruba il 100% dei tuoi visitatori. Il reindirizzamento può anche essere un trampolino di lancio per ulteriori attacchi. Ad esempio, un reindirizzamento di questo tipo potrebbe inviare tutto il tuo traffico ad un sito web truffa.

Alcuni potrebbero persino imitare il tuo sito, nel tentativo di indurre i tuoi clienti a condividere informazioni personali e dettagli di pagamento e questo può essere particolarmente penalizzante per la tua reputazione.

Gli attacchi XSS sono un problema enorme per i CMS. Tuttavia, WordPress è particolarmente vulnerabile perché molti siti web sulla piattaforma utilizzano plugin. Queste estensioni aggiungono codice al tuo sito che potrebbe contenere vulnerabilità XSS e che gli hacker potrebbero sfruttare. In un rapporto del 2021, WP White Security ha scoperto quasi 4.000 vulnerabilità note dei plugin di WordPress , comprese quelle che potrebbero provocare con successo attacchi XSS.

Con così tante scappatoie da sfruttare, forse non sorprende che Wordfence abbia identificato 330 milioni di tentativi di attacchi XSS nel 2020. Con tutti questi cybercriminali che cercano attivamente di sfruttare i punti deboli noti e sconosciuti, è importante fare tutto il possibile per proteggere il tuo sito web .

Come proteggere il tuo sito web WordPress dagli attacchi XSS

XSS è uno dei metodi più comuni utilizzati dagli hacker per infiltrarsi nei siti web, ma fortunatamente esistono modi per rafforzare la sicurezza del tuo sito . Diamo un’occhiata a quattro tecniche che puoi implementare sin da subito.

1. Tieniti aggiornato sulle ultime vulnerabilità

Monitorando continuamente i tuoi temi e plugin per individuare i punti deboli conosciuti, puoi massimizzare le tue possibilità di scoprire tempestivamente tutti i problemi. Quindi puoi adottare misure per risolvere queste falle di sicurezza prima che gli hacker abbiano la possibilità di sfruttarle.

WPScan mantiene un database delle vulnerabilità note di WordPress Core, temi e plugin. Ha anche rilasciato un plugin WPScan che ti consente di scansionare tutti i tuoi plugin per scovare eventuali vulnerabilità.

Se scopri una vulnerabilità, la soluzione più sicura è disattivare e quindi eliminare il plugin in questione. Tuttavia, ciò potrebbe non essere possibile se l’estensione fornisce una funzionalità fondamentale al tuo sito web.

In tal caso, puoi verificare se lo sviluppatore ha rilasciato una patch, poiché se lavora in modo responsabile dovrebbe preoccuparsi di risolvere in maniera tempestiva eventuali problemi di sicurezza. Se è disponibile un aggiornamento, risolvere la falla può essere semplice come fare clic su Aggiorna ora:

Tuttavia, a volte potrebbe essere necessario continuare a utilizzare software non protetto soprattutto se lo sviluppatore sta ancora creando la patch. Fino a quando non puoi installare l’aggiornamento e chiudere la vulnerabilità, è opportuno prestare la massima attenzione a qualsiasi segno che il tuo sito sia sotto attacco. Ciò potrebbe includere il monitoraggio del tempo di inattività del tuo sito o un importante calo delle prestazioni.

2. Utilizzare un web Application Firewall (WAF)

Un web Application Firewall (WAF) filtra le richieste dannose, inclusi gli attacchi XSS, prima che abbiano la possibilità di raggiungere il tuo sito web. Esistono diversi WAF che puoi utilizzare con WordPress. Sucuri WAF è l’opzione più conosciuta:

Dopo aver acquistato un piano Sucuri WAF, accedi al tuo account e fai clic su Protect My Site Now . È quindi possibile inserire il nome di dominio che desideri proteggere.

È noto che gli hacker prendono di mira deliberatamente parti vulnerabili di siti web, come le cartelle di amministrazione. Limitando l’accesso a queste aree sensibili, è possibile ridurre ulteriormente le possibilità di cadere vittima di un attacco XSS.

Dopo aver inserito il tuo dominio, dovrai scorrere fino alla pagina della dashboard generale. Lì troverai le informazioni DNS di Sucuri. Lo step successivo è cambiare l’indirizzo IP per il record A del tuo sito web in modo che punti al firewall di Sucuri.

In genere apporterai questa modifica accedendo al tuo registrar di dominio o all’account del provider DNS (Domain Name System). Questo passaggio varierà a seconda di come è impostato il tuo account. Se non sei sicuro di come apportare la modifica, puoi controllare la documentazione del provider o del registrar per ulteriori informazioni.

La propagazione delle modifiche ai DNS può richiedere fino a 48 ore, quindi potrebbe essere necessario attendere che l’aggiornamento abbia effetto. Puoi verificare se il tuo DNS si è propagato utilizzando mxtoolbox.com.

3. Aggiungi un’intestazione di sicurezza HTTP

Ogni volta che qualcuno visita il tuo sito, il server reagisce con le intestazioni di risposta HTTP . Queste intestazioni indicano ai browser web come agire durante le loro interazioni con il tuo sito web, ad esempio quando gestiscono la cache.

Puoi proteggere il tuo sito dagli attacchi XSS utilizzando l’ intestazione X-XSS-Protection. Con questa intestazione, il tuo sito web impedirà il caricamento della pagina quando viene rilevato un attacco XSS, il che può salvaguardare il tuo sito da determinate categorie di violazioni XSS.

Aggiungi questa intestazione di sicurezza al file .htaccess del tuo sito , che è il file di configurazione che indica al tuo server come gestire le varie richieste. Dopo esserti connesso al tuo sito utilizzando il tuo client FTP (File Transfer Protocol) preferito , apri il file .htaccess e aggiungi quanto segue:

<IfModule mod_headers.c> Header set X-XSS-Protection "1; mode = block" </IfModule>

Quando hai finito, puoi salvare le modifiche e chiudere il file. Il tuo sito web ora impedirà il caricamento della pagina ogni volta che ritiene sia in corso un attacco XSS.

4. Aggiungi un’intestazione CSP (Content Security Policy)

Una Content Security Policy (CSP) può aiutare a mitigare gli attacchi XSS specificando quali risorse (script, stili, immagini, ecc.) possono essere caricate. Inserendo nella whitelist le fonti autorizzate, puoi impedire ai browser di caricare contenuti dannosi.

Sfortunatamente, non esiste un approccio valido per tutti i CSP. Dovrai valutare le risorse che stai effettivamente caricando e considerare come gestirle in modo efficace. Quindi puoi creare una politica basata sui tuoi requisiti specifici.

Quando si sviluppa un CSP, verrà utilizzato default-src per specificare la politica standard per il caricamento di contenuto come immagini, font, supporto e richieste AJAX. Puoi anche definire sorgenti JavaScript legittime utilizzando script-src, sorgenti di immagini legittime utilizzando img-src e sorgenti di fogli di stile autentiche utilizzando style-src.

Per ulteriori informazioni sulla creazione di un’intestazione CSP, puoi consultare la Guida di riferimento rapido .

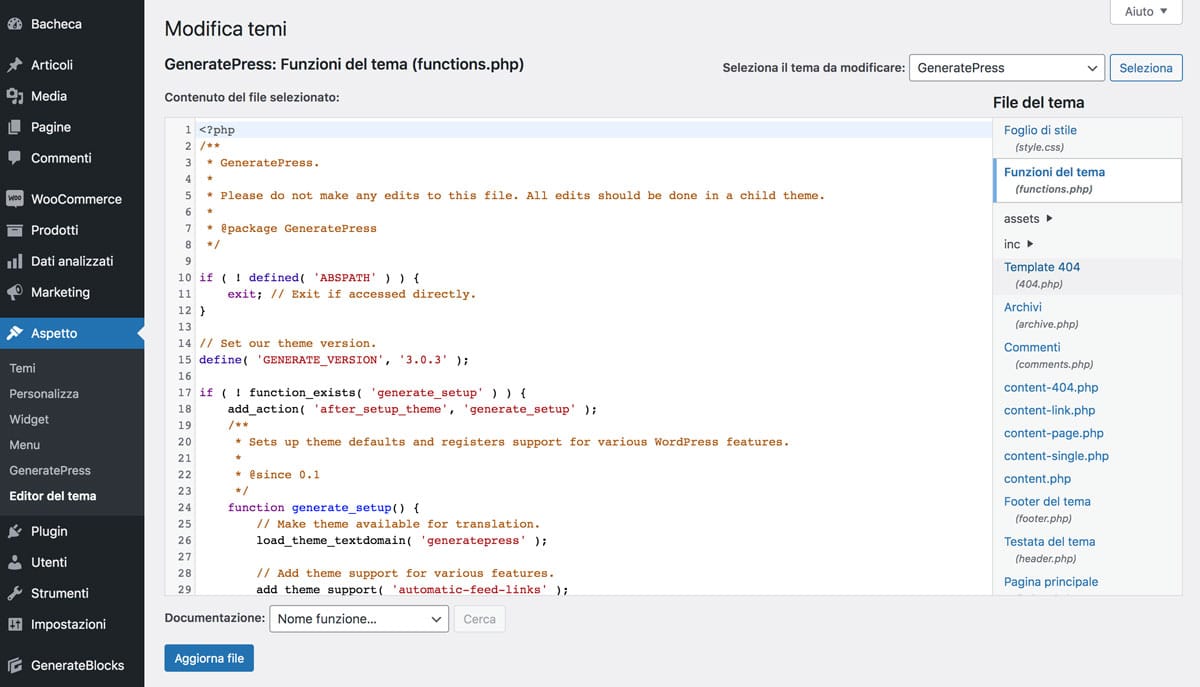

Dopo aver creato il tuo CSP, il passaggio successivo è aggiungerlo al tuo file functions.php. Nella dashboard di WordPress, vai su Aspetto> Editor del tema:

A destra dello schermo, seleziona il file functions.php e aggiungi la tua intestazione CSP. Quando hai finito, fai clic su Aggiorna file.

Conclusione

XSS è un attacco comune che ha il potenziale per rovinare la tua reputazione di un sito web affidabile e attento alla sicurezza. La buona notizia è che ci sono diversi modi per proteggere sia il tuo sito che i tuoi visitatori da questo tipo di violazione dei dati.

Ricapitoliamo quattro passaggi pratici che possono ridurre notevolmente le tue possibilità di cadere vittima di un attacco XSS:

- Tieniti aggiornato sulle ultime vulnerabilità .

- Usa un firewall come Sucuri WAF .

- Aggiungi un’intestazione di sicurezza HTTP tramite codice al tuo file .htaccess .

- Aggiungi un’intestazione CSP modificando il tuo file functions.php .

Buon lavoro!