Come utente di WordPress, proteggere il tuo sito dagli attacchi informatici dovrebbe essere una delle priorità. WordPress alimenta quasi il 43% di Internet, e questo lo rende un obiettivo importante per i criminali informatici.

Prendersi del tempo per imparare i dettagli dei più comuni di attacchi informatici può esserti d’aiuto. Quando sai a cosa vai incontro, è più facile implementare una strategia di sicurezza completa.

In questo post, discuteremo degli otto attacchi informatiìci più comuni e del loro funzionamento. Quindi condivideremo alcuni suggerimenti e strumenti per proteggerci.

Incominciamo!

8 tipi di attacchi informastici e come prevenirli

Un attacco alla sicurezza è un tentativo non autorizzato di sottrarre, danneggiare o esporre dati da un sistema informatico come il tuo sito web. Gli hacker possono agire in vari modi, compresi quelli elencati di seguito.

1. Malware

Il software dannoso – “malware” – infetta i dispositivi senza che gli utenti se ne rendano conto. Le varianti includono Trojan horses, spyware, ransomware, “malvertising” e virus.

File o software infetti nascosti possono ulteriormente introdurre malware nel tuo sito. Puoi attivare download di malware anche facendo clic su un link in una finestra pop-up o su un allegato di posta elettronica.

Per prevenire infezioni da malware , ti consigliamo di installare uno scanner di sicurezza come Sucuri. Questo strumento ti avviserà di problemi altrimenti non rilevati sul tuo sito.

Se hai rilevato Malware sul suo sito web puoi contattare la nostra web agency, siamo esperti nella rimozione di malware da siti WordPress.

2. Drive-by downloads

Un drive-by downloads è un metodo per distribuire malware e si verifica quando uno script dannoso viene inserito nel codice PHP o HTTP di una pagina. Quando una persona visita il sito infetto, il malware viene scaricato e infetta silenziosamente il suo dispositivo.

Queste minacce sono complicate perché non sono attribuite a errori umani. Potresti visitare un sito apparentemente legittimo, ignaro che sia stato compromesso.

Pertanto, l’azione migliore che puoi intraprendere per prevenire attacchi di drive-by download è mantenere aggiornati i tuoi sistemi di sicurezza e rimuovere qualsiasi software non necessario. Potresti anche prendere in considerazione l’utilizzo di un blocco degli annunci, come AdBlock :

ADBlock è un’estensione di Chrome che impedisce la pubblicità su pagine web statiche e siti web di video. È gratuito e personalizzabile, ma non è l’ unica opzione disponibile .

3. Phishing

Il phishing è tra i tipi più antichi e comuni attacchi informatici Questi attacchi sono aumentati del 65% nell’ultimo anno e rappresentano il 90% delle violazioni di dati. Questa forma di attacxco induce gli utenti a fare clic su un link o a rivelare informazioni sensibili. È spesso realizzato fingendosi una fonte attendibile via e-mail.

Un altro approccio è lo “spearphishing”, che è un attacco mirato a un individuo. Un esempio di alto profilo è il caso di Hillary Clinton del 2016 . I membri del personale sono stati indotti a condividere informazioni sensibili e credenziali che hanno portato ad un furto di dati.

Poiché il phishing si basa sull’errore umano, è fondamentale addestrare gli utenti a controllare correttamente le e-mail. Per ridurre ulteriormente il rischio:

- Non fare mai clic o scaricare un file che sembra sospetto.

- Diffida delle e-mail indirizzate in generale, ad esempio a “Caro amico” piuttosto che a te in modo specifico.

- Controlla eventuali errori ortografici o grammaticali evidenti nelle e-mail.

Questi sono particolari importanti a cui prestare attenzione quando un’e-mail richiede un pagamento o informazioni personali.

4. Attacchi brute force

Negli attacchi brute force, gli hacker utilizzano spesso software di dizionario per tentare ripetutamente e sistematicamente combinazioni di password finché non ne trovano una che funzioni. Una volta che il criminale informatico ha accesso, può provocare ogni sorta di scompiglio sul tuo sito.

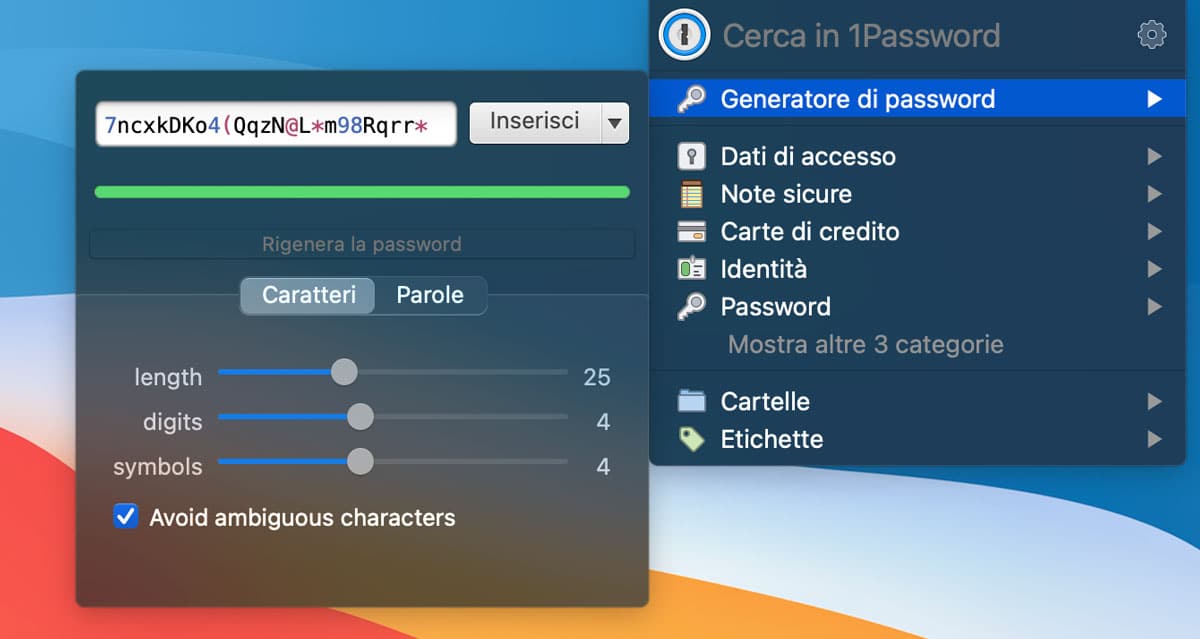

Gli utenti dovrebbero sempre scegliere password complesse che includano una combinazione di lettere, simboli e numeri. Potresti prendere in considerazione l’utilizzo di un password manager come 1Password per generare e memorizzare password complesse:

Questo strumento consente di generare rapidamente una combinazione sicura di caratteri. È utile anche per archiviare in modo sicuro le password su tutti i dispositivi, così non devi preoccuparti di dimenticarle.

Puoi anche prevenire attacchi brute force limitando i tentativi di accesso implementando l’ autenticazione a due fattori (2FA) . Se un criminale informatico riesce ad accedere al tuo sito, puoi impedirgli di recuperare informazioni riservate proteggendo ulteriormente i file sensibili con password.

5. SQL Injection

Gli attacchi SQL Injection (Structured Query Language) si verificano quando un utente malintenzionato inserisce codice dannoso in un server per manipolare i database. L’obiettivo è rivelare dati privati come elenchi di utenti, dettagli dei clienti e numeri di carta di credito.

Gli attacchi SQL injection possono causare gravi danni alle aziende. Gli aggressori possono eliminare le tabelle e ottenere diritti amministrativi, anche se l’aspetto più devastante è la perdita della fiducia dei clienti.

Per impedire l’infiltrazione di codice dannoso nel database, è possibile utilizzare un Web Application Firewall (WAF), che funge da barriera protettiva aggiuntiva.

Le iniezioni possono avvenire attraverso qualsiasi elemento del form sul tuo sito, inclusi moduli di contatto, commenti sul blog e barre di ricerca. Pertanto, è importante ricontrollare i moduli per assicurarsi che ogni campo sia configurato per il tipo di voce corretto. Ad esempio, un campo nome dovrebbe consentire solo voci alfabetiche.

WordPress suggerisce anche di sanificare i campi del modulo . L’utilizzo della funzione sanitize_text_field()rifiuta automaticamente tutte le voci rischiose nei moduli.

6. Attacchi Man-In-The-Middle (MITM)

Con gli attacchi MITM, il criminale si posiziona tra il tuo device e il server. Cosi facendo spia, intercetta e manipola la comunicazione tra due parti: questo accade spesso su reti wireless non protette come il WiFi pubblico.

Rilevaredi questi attacchi è difficile, ma è possibile prevenirli. Utilizza sempre connessioni WiFi sicure e valuta di investire in una rete privata virtuale (VPN) .

È consigliabile installare anche un certificato Secure Sockets Layer (SSL) sul tuo sito. Ciò garantisce che la comunicazione tra il tuo sito web e il browser di un visitatore sia crittografata e inaccessibile dagli aggressori MITM.

L’installazione di un certificato SSL è un’attività semplice e non offre solo tranquillità, ma anche protezione assoluta da attacchi MITM

7. Attacchi Denial of Service (DoS)

In poche parole, in un attacco DoS un utente malintenzionato bombarba un sito web con una quantità enorme di traffico, spesso utilizzando dei “bot” o “botnet”. Di conseguenza, il sistema si blocca e nega l’accesso agli utenti reali.

Questi attacchi stanno diventando sempre più popolari. Gli hacker possono sfruttare le vulnerabilità nei dispositivi connessi e utilizzarle per lanciare attacchi DDoS (Distributed Denial-of-Service).

Lo stesso GitHub ha subito un notevole attacco DDoS nel 2018 . Come ha spiegato successivamente, l’attacco consisteva in più di “un migliaio di diversi sistemi autonomi (ASN) su decine di migliaia di endpoint unici”. Con un traffico che ha raggiunto 1,35 terabyte al secondo, è il più grande attacco DDoS effettuato fino ad oggi.

Per ridurre al minimo il rischio di attacchi DoS, è importante monitorare costantemente il traffico del tuo sito e disporre di strumenti affidabili per mitigare gli aspetti negativi. Router e WAF ad esempio possono bloccare i visitatori sospetti, mentre il tuo server deve essere forte e stabile. Inoltre, è un’a buona cosa aggiornare regolarmente questi strumenti.

8. Cross Site Scripting (XSS)

Gli attacchi Cross-Site Scripting (XSS) si verificano quando un utente malintenzionato sfrutta le vulnerabilità in un’applicazione web iniettando codice dannoso, in genere JavaScript, nel browser dell’utente. Ciò consente di ottenere il controllo (e l’accesso) al browser dell’utente, nonché alle credenziali dell’account e ai dati sensibili.

Un passo che puoi fare per prevenire gli attacchi XSS è aggiungere un’intestazione Content Security Policy (CSP) al tuo file functions.php , che autorizza le fonti autorizzate. Il processo richiede alcuni passaggi per l’implementazione, ma ne vale la pena per avere un livello aggiuntivo di sicurezza. Puoi farlo anche tramite il tuo file .htaccess .

Ad ogni modo, sono molti i metodi di prevenzione XSS che potresti implementare. Potresti ad esempio configurare password per pagine sensibili e implementare la convalida tramite la qualificazione o la sanificazione dell’input.

Conclusione

Gli attacchi informatici rappresentano una minaccia crescente, soprattutto per gli utenti di WordPress. Comprendere i tipi comuni di attacchi e il loro funzionamento può aiutarti a rimanere informato e aggiornato e migliorare la tua strategia di sicurezza.

Come abbiamo visto in questo articolo, ci sono diversi metodi che i criminali informatici possono utilizzare per infettare il tuo sito, inclusi malware, phishing, Brute Force e attacchi DoS. Queste minacce richiedono un approccio multilivello alla sicurezza del sito.

Se hai rilevato Malware o Viru sul suo sito web puoi contattare la nostra web agency, siamo esperti nella rimozione di malware da siti WordPress.

Buon lavoro.